Почему опасно отключать Secure boot и TPM ради читов, игр и программ? Открытие для уязвимостей

Материал взят из поста в телеграм-канале: https://t.me/Russian_OSINT/5612

Есть сайты, которые продают приватные читы для видеоигр от рандомных команд.

На одном из относительно популярных сайтов для покупки читов (70к визитов в месяц — по данным Similarweb) обнаружилась интересная штука.

При покупке чита предъявляются следующие требования:

Требования чита XYZ для игры Squad:

▪️Поддерживает только GPT (MBR не поддерживаем)

▪️Отключить Secure boot и TPM, Ваш Bios должен быть в формате UEFI

▪️Intel и AMD с поддержкой AVX1

▪️Windows 10 (2004, 20H2, 21H1, 21H2, 22H2), Windows 11

Подписчик пожаловался, что после установки читы стали происходить странные аномалии

— фризы, постоянные капчи в браузере.

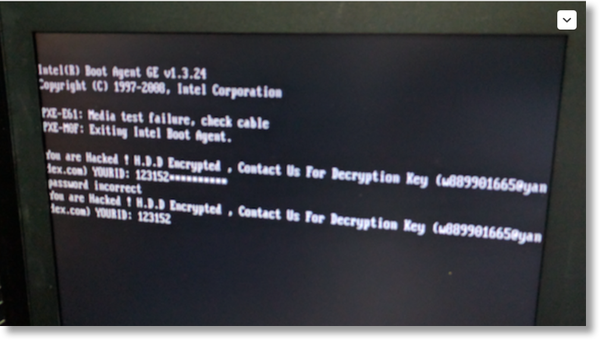

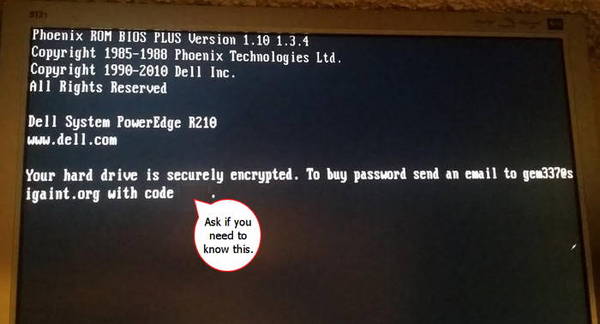

Может ли это быть руткит?

Возможно паранойя, но попробуем порассуждать на эту тему в контексте кибербезопасности...

Что смутило?

Отключение Secure Boot, TPM, переход на GPT-разметку и запуск системы в режиме UEFI.

1️⃣ Отключение Secure Boot устраняет критически важный механизм контроля целостности загрузки UEFI, позволяя запускать неподписанные или модифицированные загрузчики и .efi-драйверы на раннем этапе инициализации системы.

Когда продавец чита требует отключить Secure Boot, он, по сути, просит пользователя довериться на "слово".

Становится возможна загрузка неподписанных или модифицированных драйверов и загрузчиков, что создаёт оптимальные условия для внедрения вредоносного кода на уровне ядра до запуска защитных механизмов Windows.

2️⃣ Отключение TPM снижает уровень аппаратной защиты и ослабляет механизмы контроля целостности загрузки, делая систему уязвимой для атак на загрузочную среду и обхода BitLocker, VBS и HVCI.

В сочетании с отключённым Secure Boot создаётся среда, в которой вредоносные или модифицированные загрузчики и драйверы могут работать практически без ограничений, оставаясь незаметными для стандартных средств защиты Windows.

3️⃣ Требование использования GPT и режима UEFI, особенно при отключённом Secure Boot, указывает на взаимодействие чита с системой на низком уровне

— через загрузчики или EFI-драйверы, облегчая внедрение собственных компонентов в процесс загрузки Windows/

А в отдельных случаях может быть использовано для реализации устойчивых угроз, таких как UEFI-руткиты (например, LoJax, BlackLotus, MosaicRegressor), которые интегрируются в прошивку материнской платы (SPI-flash) и способны сохраняться даже после переустановки ОС.

4️⃣ Когда чит получает привилегии уровня ядра, то он может осуществлять прямой доступ к физической памяти, скрывать свои процессы, вмешиваться в работу антивирусов, изменять системные вызовы и поведение API.

Особенно опасны случаи загрузки неподписанных драйверов.

5️⃣ Требование AVX (Advanced Vector Extensions).

Требование поддержки AVX обычно связано с необходимостью выполнения ресурсоёмких операций, таких как баллистические вычисления или обработка данных в реальном времени, но может также использоваться для шифрования, сжатия и обфускации кода.

Вредоносные загрузчики иногда применяют AVX-инструкции для расшифровки полезной нагрузки непосредственно в памяти во время выполнения, что затрудняет статический анализ и позволяет скрыть вредоносный код от антивирусов и EDR-систем до момента активации.

Использование читов, требующих ручного отключения механизмов загрузочной защиты, фактически означает полную потерю доверия к целостности и безопасности операционной системы.

В очень редких случаях злоумышленники могут даже попытаться затруднить анализ сетевого трафика типа Wireshark, однако применение таких техник среди рядовых приватных читов практически не встречается (я не слышал).

С учётом всех вышеперечисленных моментов (совокупно) нельзя сказать о 100% вредоносное (может у подписчика дело в другом), тут речь идёт о потенциальных рисках.

Ставить приват-чит на систему с важными данными за 400 рублей в месяц от ноунейм чит-девелопера — идея, сомнительная.

Техническая сторона вопроса c Secure Boot, TPM и UEFI показалась интересной.