Надо больше запретов, давайте сразу запретим Интернет!

Минкомсвязи в понедельник выложило проект изменений к ФЗ от 27 июля 2006 года № 149-ФЗ «Об информации, информационных технологиях и о защите информации», согласно которым:

Запрещается использование <…> протоколов шифрования, позволяющих скрыть имя (идентификатор) Интернет-страницы или сайта в сети «Интернет» <…> Нарушение запрета <…> влечет приостановление функционирования Интернет-ресурса <…>

Буквально это звучит так: если посетитель сайта использует протокол шифрования, позволяющий вот это все, мы заблокируем посещенный сайт. Как всегда, логично, но дальше еще интереснее:

Протокол шифрования, позволяющий скрыть имя (идентификатор) Интернет-страницы или сайта в сети «Интернет» – это абстрактный или конкретный протокол, включающий набор правил, регламентирующих использование криптографических преобразований и алгоритмов в информационные процессы.

Я даже знаю, откуда автор-дегенерат выкопал это определение – из Педивикии, где оно звучит чуть-чуть иначе и относится немного к другому термину:

Криптографический протокол – это абстрактный или конкретный протокол, включающий набор криптографических алгоритмов. В основе протокола лежит набор правил, регламентирующих использование криптографических преобразований и алгоритмов в информационных процессах.

Но самая мякотка – в пояснительной записке к этому высеру законопроекту.

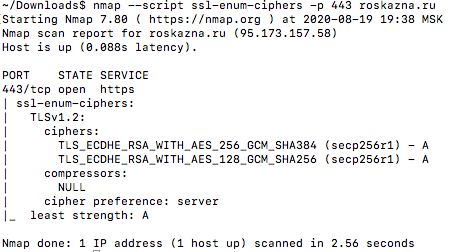

По экспертным оценкам возрастает число случаев использования маскирующих протоколов, позволяющих скрыть фактические сетевые адреса устройств от внешних систем и протоколов шифрования. Все большее распространение получают протоколы с применением криптографических алгоритмов и методов шифрования TLS 1.3, ESNI, DoH (DNS поверх HTTPS), DoT (DNS поверх TLS).

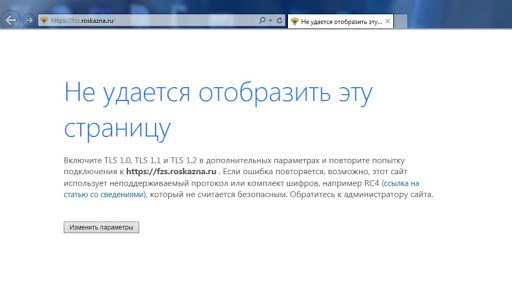

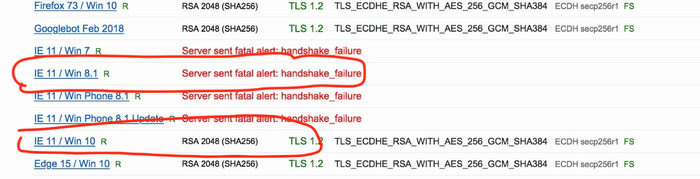

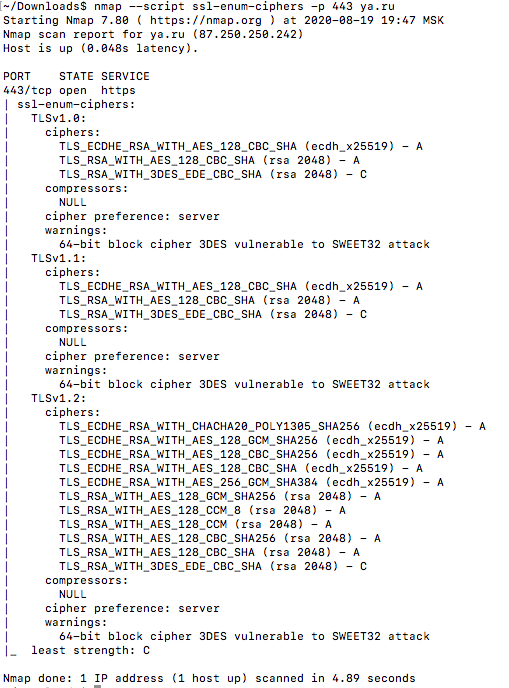

Тут я окончательно запутался, протоколы шифрования – это хорошо или плохо? Мы их запрещаем, или переживаем, что от них что-то скрывают? А TLS 1.3 чем особенно плох, что мы его запрещать собираемся? А как же другие версии TLS, их тоже запрещаем, или как? А сайты Минспорта и ФМБА, где сейчас используется TLS 1.3, блокировать будем или это как раз «кроме определенных законом случаев»?

Из-за чего вообще сыр-бор, рассказываю. Хотим мы зайти на Пикабу, набираем pikabu.ru в адресной строке, браузер без понятия, что это и где, и обращается к специально обученному «справочнику» – DNS-серверу, который отвечает: это на IP 212.224.112.193, туда иди, там узнаешь точнее. Не спрашивайте, почему такой порядок, так устроен Интернет by design и всё.

Вдруг Роскомпозор решает объявить Пикабу террористическо-юмористическим сайтом, запрещенным к распространению на территории Российской Федерации. Что он делает? Приказывает всем российским провайдерам при обращении к их DNS-серверам в поисках pikabu.ru отвечать «Не положено!» Если клиент провайдера прямиком ломится на Пикабу, то тупо переадресовывать его на заглушку «Сайт внесет в список всего нехорошего».

Но мы ребята ушлые, мы умеем шифровать свой трафик и можем обращаться за «справками» и к иностранным DNS-серверам, которые хер клали на Роскомпозор и его представления о прекрасном. Роскомпозор в ответ требует у российских провайдеров фильтровать DNS-запросы, отсекая те из них, которые касаются запрещенных сайтов. Мы шифруем свои DNS-запросы (DoH или DoT), Роскомпозор заставляет провайдеров блокировать такие запросы. Мы в конце концов руками указываем IP сервера, где живет Пикабу и обходимся вообще без DNS-запросов.

Роскомпозор чешет репу и вспоминает про такую особенность протокола HTTPS, как SNI – Server Name Indication. Фишка в том, что даже если мы шифруем весь свой трафик (то есть, заходим на Пикабу по HTTPS), то весь он идет зашифрованным (что и где мы смотрим, никто по дороге узнать не может), но вот самый первый запрос содержит незашифрованное имя сайта, к которому мы обращаемся.

Привет, 212.224.112.193, мы пришли на pikabu.ru! Дальше все скрыто завесой мглы шифрования, но вот эта фраза передается открытым текстом, by design. Провайдерам поручается блокировать HTTPS-соединения, где SNI содержит имя запрещенного сайта. Мы отвечаем использованием зашифрованного SNI (Encrypted SNI, ESNI). Роскомпозор запрещает ESNI целиком и полностью… а заодно и TLS 1.3, чтоб два раза не вставать, видимо (но это неточно).

Сдается мне, этот высер похоронят, во всяком случае, в текущем виде. Но это тоже неточно…