Новый троян способен обходить защиту UAC и устанавливать фальшивую версию Google Chrome

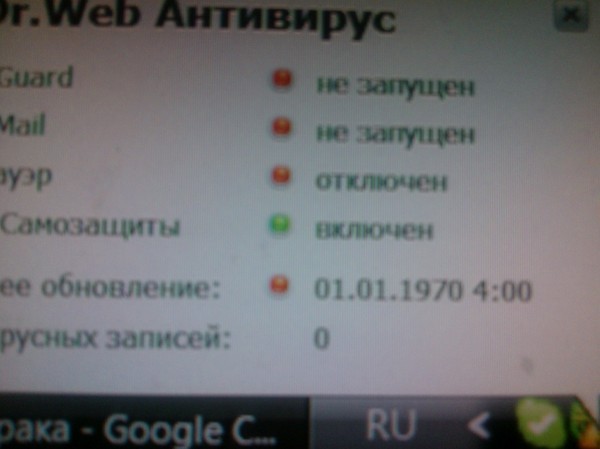

Вирусные аналитики компании «Доктор Веб» исследовали нового троянца – Trojan.Mutabaha.1. Он устанавливает на компьютер жертвы поддельную версию браузера Google Chrome, которая подменяет рекламу в просматриваемых веб-страницах.

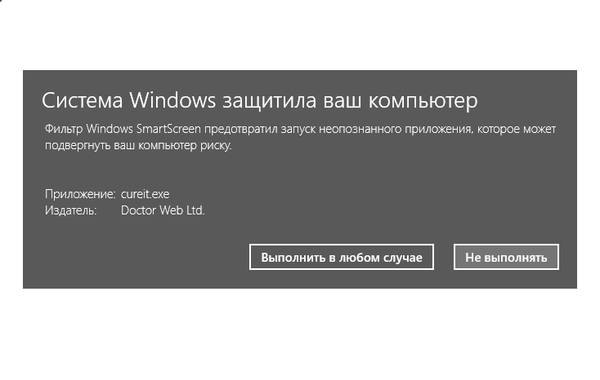

Ключевая особенность троянца Trojan.Mutabaha.1 — оригинальная технология обхода встроенного в Windows защитного механизма User Accounts Control (UAC). Информация об этой технологии обхода UAC была впервые опубликована в одном из интернет-блогов 15 августа, и спустя всего лишь три дня в вирусную лабораторию «Доктор Веб» поступил первый образец эксплуатирующего именно этот способ троянца, который и получил название Trojan.Mutabaha.1. Указанная технология заключается в использовании одной из ветвей системного реестра Windows для запуска вредоносной программы с повышенными привилегиями. Троянец содержит характерную строку, включающую имя проекта:

F:\project\C++Project\installer_chrome\out\Release\setup_online_without_uac.pdb

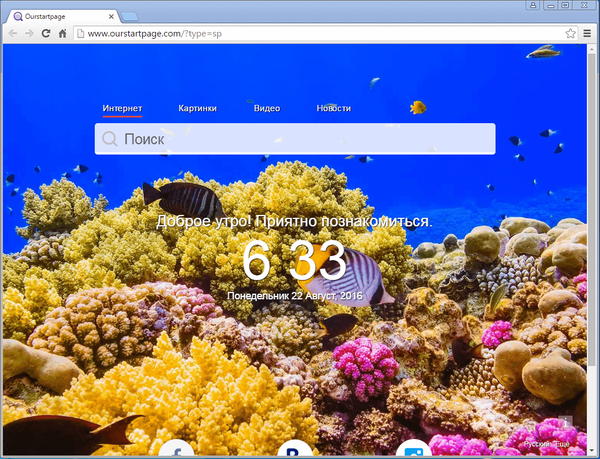

Этот браузер имеет собственное имя — Outfire — и представляет собой специальную сборку Google Chrome. В процессе установки он регистрируется в реестре Windows, а также запускает несколько системных служб и создает задачи в Планировщике заданий, чтобы загрузить и установить собственные обновления. При этом Outfire подменяет собой уже установленный в системе браузер Google Chrome — модифицирует имеющиеся ярлыки (или удаляет их и создает новые), а также копирует в новый браузер существующий профиль пользователя Chrome. Так как злоумышленники используют стандартные значки Chrome, потенциальная жертва может и не заметить подмены. Напоследок Trojan.Mutabaha.1 проверяет наличие в системе других версий браузеров, аналогичных своей собственной, генерируя их имена с помощью комбинации значений из двух списков-словарей. Всего таких вариантов насчитывается 56. Обнаружив другую версию браузера, Trojan.Mutabaha.1 сравнивает его имя с собственным (чтобы случайно не удалить самого себя), а потом при помощи системных команд останавливает процессы этого браузера, удаляет его записи из Планировщика заданий Windows и вносит соответствующие изменения в системный реестр.

Установленный таким способом в системе поддельный браузер при запуске демонстрирует стартовую страницу, изменить которую в его настройках невозможно. Кроме того, он содержит неотключаемую надстройку, подменяющую рекламу в просматриваемых пользователем веб-страницах. Помимо этого, браузер Outfire использует по умолчанию собственную службу поиска в Интернете, но ее при желании можно изменить в настройках приложения.

Dr.WEB: http://news.drweb.ua/show/?i=10178&c=5&lng=uk&p=0

Trojan.Mutabaha.1: http://vms.drweb.ua/virus/?_is=1&i=8477920